W Wielkiej Brytanii służba zdrowia została w zeszłym tygodniu sparaliżowana z powodu ataku na nieaktualizowane komputery z Windows XP. Polskie apteki, które ciągle działają na przestarzałym systemie, igrają z losem: kolejny atak może pozbawić je krytycznych danych i narazić wrażliwe informacje pacjentów.

W zeszły piątek świat obiegła informacja o zainfekowaniu licznych komputerów na całym świecie złośliwym oprogramowaniem typu ransomware (ransom = okup), które szyfruje wybrane pliki na zarażonym komputerze i żąda wpłacenia określonej kwoty, aby odzyskać dostęp do danych.

Ofiarami ataku padły m.in. NHS, publiczny operator usług medycznych w Wielkiej Brytanii, oraz koncern Nissan/Renault.

Na atak szczególnie narażone były komputery pracujące na systemach Windows XP oraz Windows Server 2003, które nie są wspierane przez ich producenta (Microsoft) od kwietnia 2014 roku (Windows XP) i od lipca 2015 (Server 2003).

Brak wsparcia systemu oznacza, że nie otrzymują one standardowych aktualizacji, które zwiększają ich bezpieczeństwo.

Aktualizacja 22.05.2017:

Po głębszej analizie statystyk ataku przeprowadzonej w weekend przez firmę Kaspersky, okazało się, że zakres komputerów zagrożonych infekcją jest znacznie większy niż pierwotnie sądzono. Analogiczne zagrożenie istnieje także w przypadku maszyn działających pod kontrolą najpopularniejszego na rynku systemu Windows 7, jeśli ich użytkownicy nie zainstalowali poprawki bezpieczeństwa wydanej w marcu br.

Instalacja poprawek możliwa jest poprzez usługę Windows Update, aby ją uruchomić klikamy menu start, następnie Panel Sterowania, następnie Windows Update. Jeśli nasz system jest zaktualizowany zobaczymy informację "Żadne ważne aktualizacje nie są dostępne". W innym wypadku należy zainstalować zalecane aktualizacje.

Ile polskich aptek jest narażonych na podobny atak?

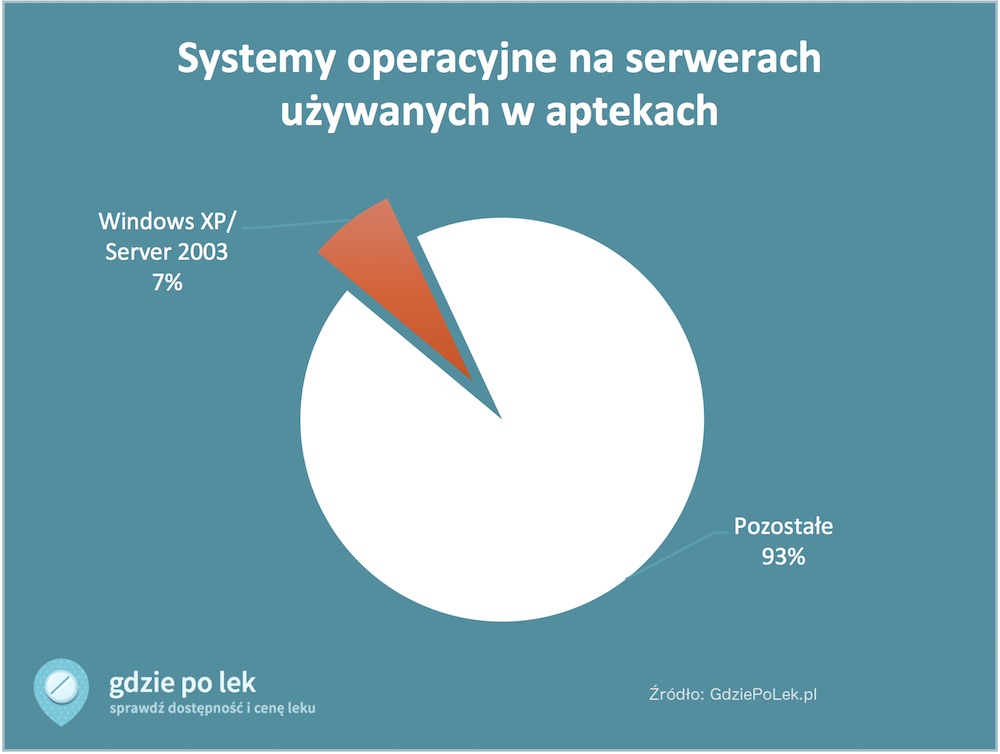

Niestety, znaczna część polskich aptek w dalszym ciągu nie dokonała wymiany przestarzałych systemów operacyjnych na serwerach, na których zainstalowane są systemy apteczne.

Statystyka systemów operacyjnych wykorzystywanych w aptekach

Licencja: dozwolone kopiowanie i wykorzystanie na swojej stronie, pod warunkiem umieszczenia linku do źródła

W aptekach, które współpracują z GdziePoLek, ponad 7 procent używa systemu Windows XP lub Windows Server 2003.Dodatkowo, średnia dla wszystkich aptek na rynku jest prawdopodobnie jeszcze wyższa, niż w grupie aptek na GdziePoLek, które uważamy za relatywnie lepiej od średniej wyposażone w technologie. Udział starych technologii w aptekach indywidualnych i w mniejszych miejscowościach, które na GdziePoLek są stosunkowo słabiej reprezentowane, może być wyższy.

Używanie Windows XP jest poważnym ryzykiem

Windows XP to system, który opublikowany został 25 października 2001 roku, ostatni znaczący pakiet poprawek został wydany w 2008 roku. Producent - firma Microsoft - oficjalnie zakończyła wsparcie systemu w kwietniu 2014 roku, co oznacza, że od tego czasu wszelkie nowo odkryte luki bezpieczeństwa nie są przez producenta poprawiane.

Dotyczy to także oprogramowania standardowo zainstalowanego razem z systemem np. przeglądarki Internet Explorer. Ze względu na brak obsługi nowoczesnych metod szyfrowania połączenia między przeglądarką internetową a stroną WWW, wielu dostawców usług internetowych nie zezwala na korzystanie z nich za pomocą przeglądarki Internet Explorer zainstalowanej na Windows XP i Windows Server 2003.

Brak poprawek obejmuje często także zainstalowane na komputerze oprogramowanie firm trzecich. Na przykład ostatnie poprawki dla przeglądarki Google Chrome na Windows XP zostały wydane w kwietniu 2016 roku.

Wszystkie te czynniki powodują, że użytkowanie tego systemu znacząco zwiększa ryzyko zainfekowania groźnym oprogramowaniem, które oprócz wspomnianego zaszyfrowania danych może np. śledzić działania użytkownika i przechwytywać stosowane przez niego loginy i hasła w tym te wykorzystywane w bankowości internetowej.

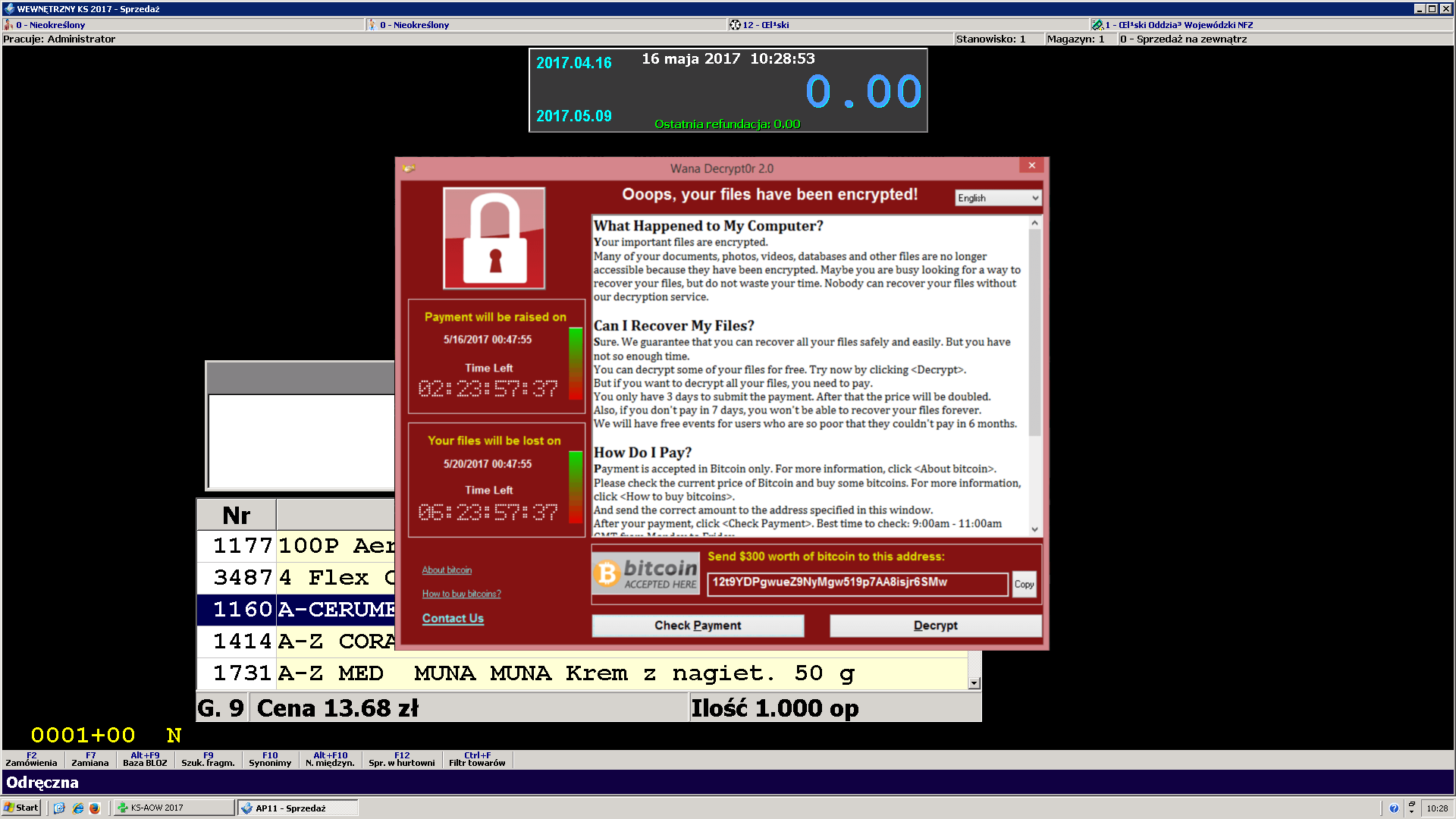

Jaki wpływ na aptekę miałaby infekcja programem typu “ransomware”?

Zainfekowanie komputerów apteki oprogramowaniem typu ransomware całkowicie uniemożliwiłoby korzystanie z systemu apteki, a tym samym jej funkcjonowanie.

Informacja o zainfekowaniu komputera: lepiej zainwestować trochę czasu, aby uniknąć takiego widoku

Licencja: dozwolone kopiowanie i wykorzystanie na swojej stronie, pod warunkiem umieszczenia linku do źródła

Program ransomware szuka na komputerze plików o określonych rozszerzeniach, które następnie szyfruje, uniemożliwiając do nich dostęp. Wśród celów są także pliki bazy danych, w których system apteki przechowuje wszystkie informacje.

Oznacza to, że w przypadku braku aktualnej kopii zapasowej danych, apteka utraciłaby krytyczne dla jej funkcjonowania dane takie jak stany magazynowe i rejestr dokumentów sprzedaży.

Nawet w przypadku posiadania kopii zapasowej, przywrócenie danych i tym samym umożliwienie aptece funkcjonowania mogłoby być bardzo czasochłonne.

Jak sprawdzić, czy system serwera apteki jest przestarzały

Najszybszym i najprostszym sposobem będzie zapytanie o to osoby odpowiedzialnej za obsługę informatyczną apteki.

Należy pamiętać, że serwer (czyli komputer, na którym znajduje się baza danych) nie musi być jednocześnie jednym z komputerów, które są używane w bieżącej pracy apteki. Może to być osobna maszyna na zapleczu, na której nie pracuje żaden z pracowników.

Jeśli wiadomo, który z komputerów pełni w aptece rolę serwera to wersję systemu operacyjnego można sprawdzić poprzez: naciśnięcie jednocześnie klawiszy "Windows (z symbolem 4 kwadratów)" oraz "R", wyświetlone zostanie okienko uruchom, w którym należy wpisać msinfo32.exe i nacisnąć Enter. System otworzy okno, w którym po lewej stronie widoczna będzie tabela, pierwszy wiersz to nazwa systemu. Systemy, które są uznane za przestarzałe to na chwilę obecną Windows XP, Windows Server 2003 i Windows Vista, jeśli któraś z tych nazw pojawia się w wyświetlonym oknie to znak, że należy wymienić system.

Jeśli serwer działa na Windows XP lub Windows Server 2003

Zakładając, że nie zlecamy tego zadania serwisowi IT:

W pierwszej kolejności należy zainstalować aktualizację, którą z powodu ataku specjalnie przygotował Microsoft (mimo, że zaprzestał oficjalnie wsparcia systemu). Aktualizacja dla dla Windows XP Service Pack 3 dostępna jest pod adresem:

https://www.microsoft.com/en-us/download/details.aspx?id=55245

W następnym kroku należy zaplanować w możliwie szybkim czasie modernizację lub wymianę serwera apteki.

Koszty wymiany systemu... lub całego serwera

Nowy system operacyjny Windows, na którym działają systemy apteczne to najczęściej wydatek ok. 400 złotych netto (wersja Windows 10 Home, której można używać także w działalności gospodarczej).

Najczęściej jednak komputery pracujące na systemach XP i Server 2003 są na tyle stare, że uaktualnienie systemu nie jest możliwe, ze względu na jego wymogi sprzętowe. Oznacza to konieczność wymiany komputera, która w zależności od konfiguracji oznacza wydatek od 1.700 złotych netto wzwyż (kwota uwzględnia system operacyjny).

Ile czasu zajmuje wymiana serwera apteki?

Pierwszy etap może potrwać do kilku godzin, ale nie jest to operacja, która koliduje z bieżącą pracą apteki. Czasochłonność przeniesienia danych jest uzależniona od zainstalowanego w aptece systemu aptecznego oraz wykorzystywanej bazy danych.

W przypadku systemu KS-AOW (firmy Kamsoft) z bazą Firebird przeniesienie zajmuje zwykle kilkanaście minut.

Bardziej skomplikowana jest migracja bazy danych Oracle - wymaga ona wykonania eksportu danych ze starej bazy, a następnie ich importu na nowy serwer. Zwykle wykonuje się próbny eksport oraz import celem sprawdzenia, czy w trakcie wykonywania operacji nie pojawią się błędy. Jeśli takowych nie ma, wykonuje się właściwą migrację po godzinach pracy apteki.

Czy w przypadku zablokowania danych zapłacić okup?

Ostatni atak za pomocą oprogramowania ransomware nie był pierwszym i na pewno nie będzie też ostatnim. Firmy bądź osoby, które wcześniej padły ofiarą tego typu ataku niechętnie się do tego przyznają publicznie, ponieważ świadczy to o potencjalnie niskim poziomie bezpieczeństwa ich sieci i wykorzystywanego oprogramowania. Trudno, więc o sprawdzone informacje na temat tego, czy wpłacenie okupu rzeczywiście pomogło odszyfrować pliki.

W pierwszej kolejności należy zorientować się (samemu lub za pomocą specjalizującej się w tego typu usługach firmy), który rodzaj złośliwego oprogramowania zaszyfrował nasz komputer i czy istnieje oprogramowanie, którego można użyć do odszyfrowania danych (jest oferowane przez część dostawców oprogramowania antywirusowego). Czasami może się okazać, że dane oprogramowanie zostało tak skonstruowane, że klucze odszyfrowujące w ogóle nie zostały utworzone, w takim wypadku nie można liczyć na to, że wpłacenie okupu pozwoli odzyskać dane. Dochodziło także do ataków, w których atakujący ograniczali się do zablokowania ekranu komputera, a same dane nie były szyfrowane.

W przypadku gdy zaszyfrowane dane są dla nas lub dla naszej firmy krytyczne i nie udało nam się znaleźć możliwości ich odszyfrowania może okazać się, że jedyną “deską ratunku” będzie zapłacenie okupu. Tutaj należy zauważyć, że jego wysokość jest bardzo często ustawiana na takim poziomie, aby było to tańsze rozwiązanie niż skorzystanie z usług firm zajmujących się profesjonalnie odzyskiwaniem danych.Jeśli masz dodatkowe pytania dotyczące opisanego zagadnienia, skontaktuj się z nami:

e-mail: kontakt@gdziepolek.pl

tel: +48 22 449 00 50